MySQL

Precio: Sin costo

Seguridad: Esta sección describe algunos temas generales de seguridad que hay que tener en cuenta, y qué se puede hacer para aumentar la seguridad de la instalación MySQL contra ataques o errores de uso. Para encontrar información específica sobre el sistema de control de accesos que MySQL utiliza para crear cuentas de usuarios y comprobar el acceso a las bases de datos.

Flexibilidad: Flexibilidad en la administración: MySQL Server, es sumamente fácil de administrar, operar y es famoso por su instalación de 15 minutos, la cual en 15 minutos es posible instalar, configurar y montar una BD relacional ya sea sistemas OLTP o bien OLAP, aunque por excelencia MySQL Server es comunmente usado para desarrollos Web 2.0 y Enteprise 2.0.

Estabilidad: Intentaremos clarificar estas cuestiones y responder algunas preguntas importantes que preocupan a muchos usuarios potenciales. La información en esta sección se basa en datos recopilados de las listas de correo, que son muy activas para identificar problemas así como para reportar tipos de usos.

Capacidad de almacenamiento:

Win32 w/ FAT/FAT32 2GB/4GB

Win32 w/ NTFS 2TB

Linux 2.2-Intel 32-bit 2GB (LFS: 4GB)

Linux 2.4+ (usando ext3 filesystem) 4TB

Solaris 9/10 16TB

MacOS X w/ HFS+ 2TB

NetWare w/NSS filesystem 8TB

Ahora bien, si preguntas por performance eso es otra cosa, alli PostgreSQL es

el rey sin demerecer MySQL. Otro inconveniente con MySQL es la licencia

que si vas usar para hacer un app para comercializar debes comprarla. En cambio

PostgreSQL es totalmente libre.

Ademas los limites de postgresql son:

Maximum Data base Size Unlimited

Maximum Table Size 32 TB

Maximum Row Size 1.6 TB

Maximum Field Size 1 GB

Maximum Rows per Table Unlimited

Maximum Columns per Table 250 - 1600 depending on column types

Maximum Indexes per Table Unlimited.

dBase

Precio: Sin costo.

Seguridad: La seguridad en dBASE Plus sigue siendo muy similar a la que ya existía antiguamente en la base de datos MS/DOS dBASE 2.0,

Básicamente tiene dos niveles, el primero es similar a la de cualquier otra base de datos, si se establece, es necesario dar usuario, grupo y contraseña.

Aunque es un poco mejor que la simple protección de acceso a la base de datos, puesto que se puede catalogar a cada usuario en 9 niveles, desde el nivel 0 que seria como un administrador, hasta el nivel 9 que sería la menor autorización. El programador puede controlar a través de la función ACCESS() el nivel que tiene el usuario, y adaptar la visualización de menús en función de dicho nivel, etc. etc.

Flexibilidad: La ventana de Escritorio descrita en este artículo es una combinación de estilos que se tomo de diferentes programas. Es un tributo al poder fácil y entendible flexibilidad que hace de dBASE una plataforma superior de desarrollo. Como es a menudo el caso, una simple vista de diseño puede enmascarar mucho de la complejidad del software. Es difícil hacer que el software se vea fácil.

Estabilidad: Es excelente para el uso de base de datos.

Capacidad de almacenamiento: Dbase soporta mas de 40 tablas abiertas osea DBF files. Cada una con capacidad para 2 billones de transacciones en almacenamiento, no tendrás ningún problema con manejar tus datos pues es suficiente potente para lo que necesitas hacer.

FileMaker

Precio: Sin costo

Seguridad: Los archivos nuevos de FileMaker Pro están inicialmente desprotegidos. Siempre que se abre el archivo, el usuario automáticamente inicia la sesión con la cuenta Admin, que tiene asignado el conjunto de privilegios de acceso completo. Este conjunto de privilegios permite el acceso a todo lo que hay en el archivo, asì como su modificación.

Flexibilidad: FileMaker Pro es el programa de bases de datos que tiene la potencia y flexibilidad para manejar todas tus funciones de cada día en casa y en la oficina sin tener que aprender instrucciones de programación complejas.

Estabilidad: Su estabilidad es buena ya que es muy sencilla y también uno no se pierde en las pantallas como se hace en Access.

Capacidad de almacenamiento: Se refiere a la cantidad de datos que pueden almacenarse en un dispositivo de almacenamiento.

Esta capacidad puede ser medida en bytes, kilobytes, megabytes, gigabytes, terabytes, etc.

Oracle

Precio: US$4.995

Seguridad: Oracle proporciona una cartera integral de soluciones de seguridad para garantizar la privacidad de los datos, protegerse contra las amenazas internas y facilitar el cumplimiento de las normativas.

Flexibilidad: Los procesos optimizados pero flexibles que operan sobre una infraestructura abierta ayudan a acelerar el desarrollo de productos y el tiempo de inserción en el mercado. Esta agilidad es una característica clave de las organizaciones exitosas– y de la infraestructura de información confiable y segura que las sostiene.

Estabilidad: Una buena variable para determinar la estabilidad de un producto es el % de tiempo que Oracle no da servicio por problemas de bugs.

Capacidad de almacenamiento: 1.5 terabytes de capacidad nativa y una tasa de transferencia de 140 megabytes por segundo, no comprimida, un incremento del 90% en la capacidad respecto de los accionadores LTO-4 y una mejora del 16% en todo el desempeño.

Microsoft Accesss

Precio: $139.99

Seguridad: La seguridad en Microsoft Access se implementa a través de permisos sobre los objetos de una base de datos. Estos permisos se otorgan a usuarios y grupos. Cada usuario debe pertenecer a un grupo. Los nombres de usuarios y los grupos se almacenan en el fichero System.mda. Los permisos de estos usuarios y grupos se almacenan en el propio fichero .mdb.

Flexibilidad: Para lograr la máxima flexibilidad para una base de datos, la información tiene que estar organizada en tablas, para que no haya redundancias.

Estabilidad: Su estabilidad es buena porque es adaptable y se puede utilizar en

algunos sistemas operativos.

Capacidad de almacenamiento: Access en principio y según fuentes oficiales está capacitado para manejar bd medianas de más de 100.000 registros sin problemas. En la realidad los problemas surgen a partir de errores de diseño (tablas y relaciones). Así que no vas a tener problemas en lo inmediato.

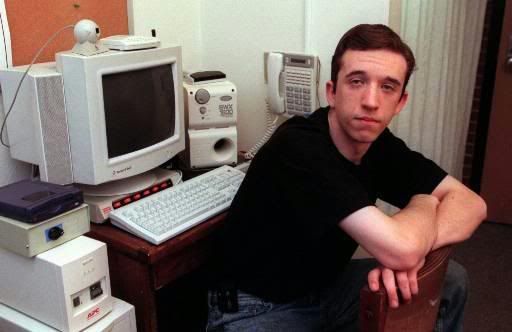

Gary McKinnon - acusado de perpetuar el peor ataque cibernáutico

Gary McKinnon - acusado de perpetuar el peor ataque cibernáutico